🚀 Introducción

Siempre había querido tener:

- una VPN propia para conectarme desde cualquier sitio

- y además la posibilidad de navegar de forma más anónima usando Tor

Así que decidí montar todo en una Raspberry Pi 3…

y el resultado ha sido mejor de lo esperado:

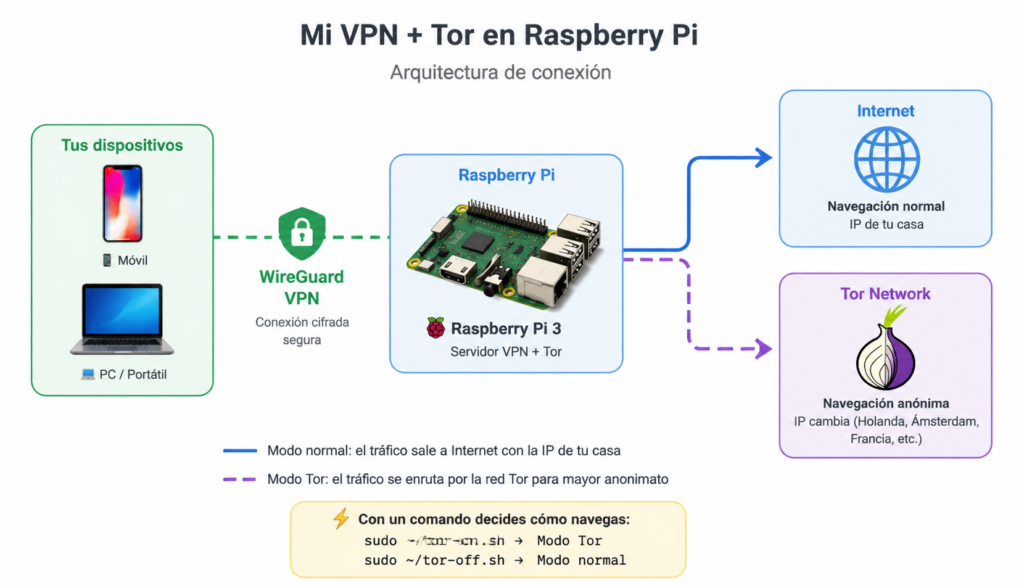

👉 Desde fuera de casa → navego con la IP de mi casa

👉 En casa → puedo salir a Internet a través de Tor

👉 Todo con un simple comando:

sudo ~/tor-on.shSí, literalmente puedo “moverme” virtualmente por el mundo 😄

🧠 ¿Qué he montado exactamente?

La arquitectura es esta:

📱 / 💻 → WireGuard VPN → Raspberry Pi → (Internet o Tor)- 🔐 VPN con WireGuard

- 🧅 Salida opcional por Tor

- 🌍 Acceso remoto a mi red doméstica

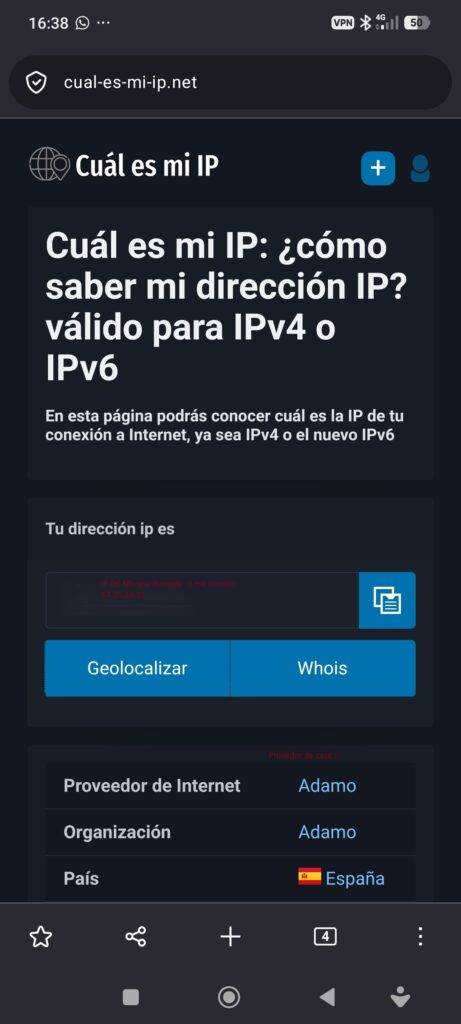

🏠 Uso real (lo interesante)

IP de casa proveedor Adamo

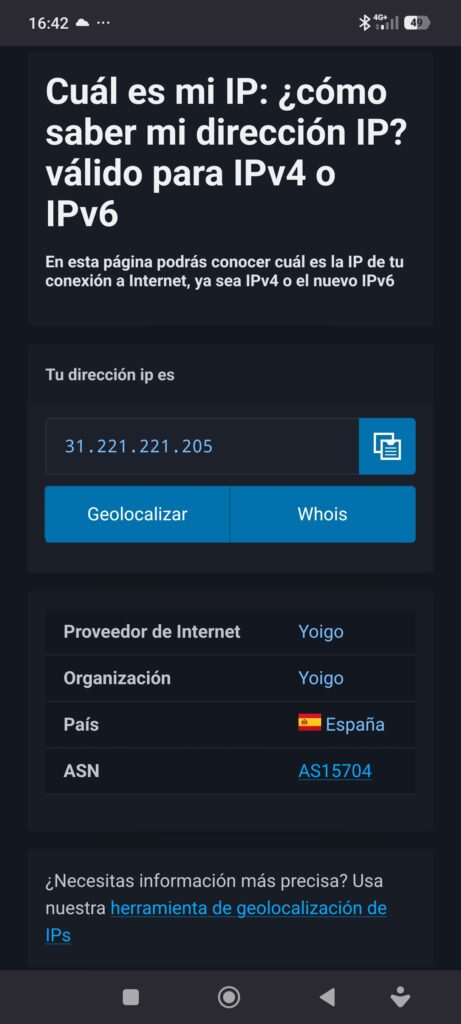

IP proveedor Yoigo

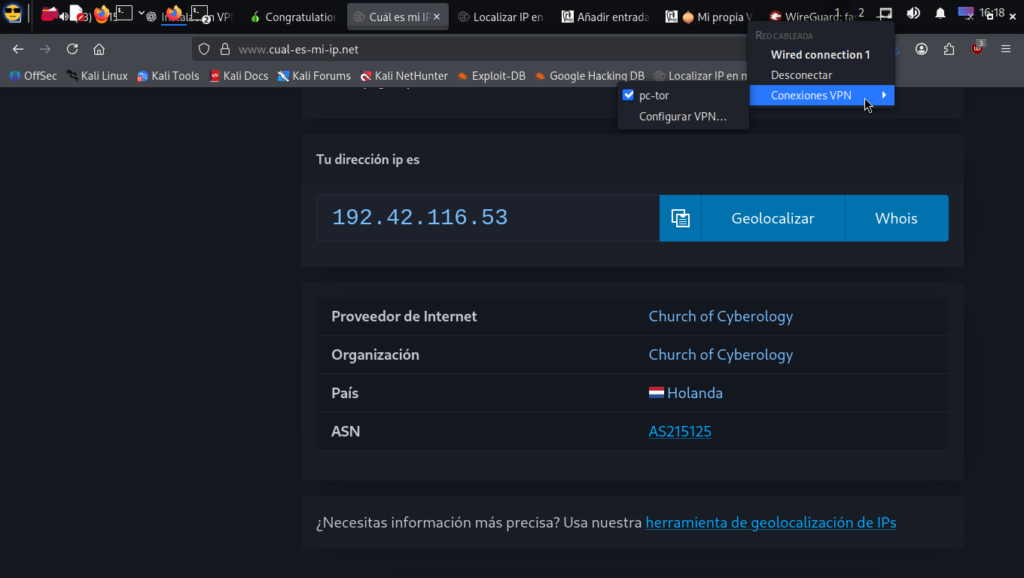

IP Tor Proveedor Raspberry

🔹 Fuera de casa

Estoy en la calle, conecto mi móvil a la VPN:

👉 Navego como si estuviera en casa

👉 Mi IP es la de mi router

👉 Todo cifrado

Perfecto para:

- WiFi públicos

- privacidad básica

- acceder a mi red local

🔹 En casa (modo hacker 🧅)

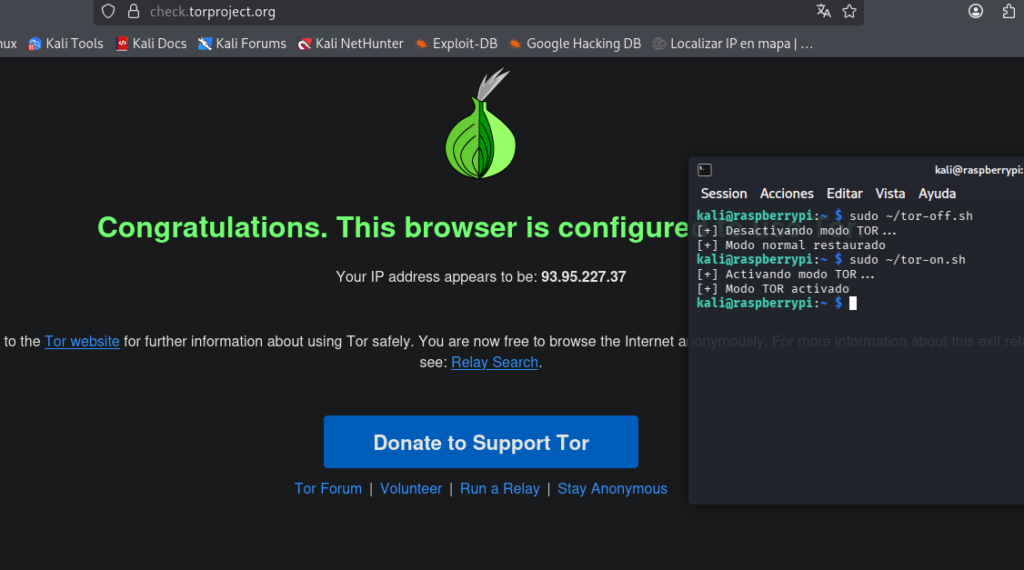

Activo Tor:

sudo ~/tor-on.shY ahora:

- mi tráfico pasa por la red Tor

- mi IP cambia constantemente

- puedo aparecer en:

- 🇳🇱 Holanda

- 🇫🇷 Francia

- 🇩🇪 Alemania

(según el nodo de salida)

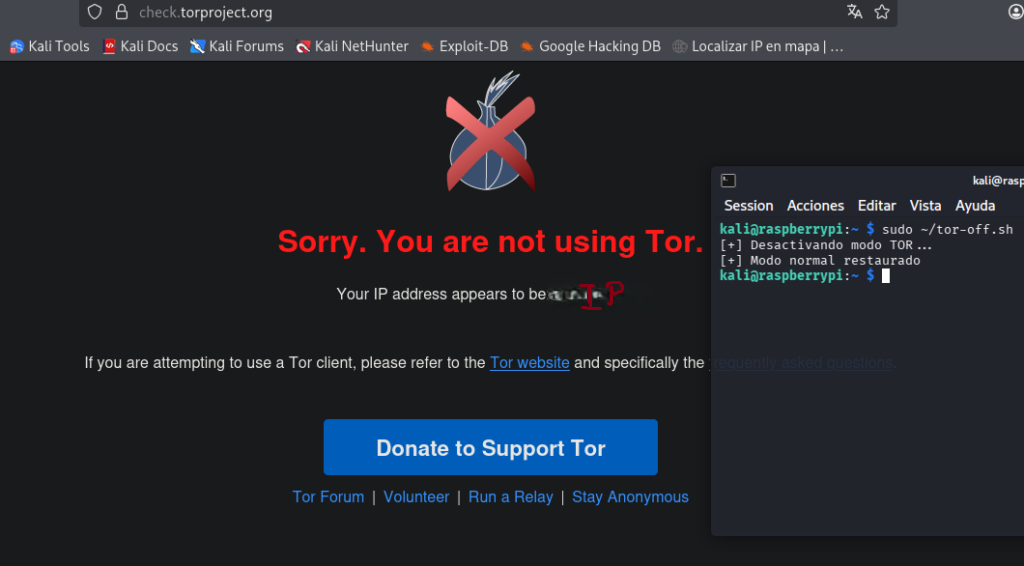

👉 Desactivar:

sudo ~/tor-off.shY vuelvo a la normalidad.

⚙️ Tecnologías utilizadas

- WireGuard → VPN rápida y moderna

- Tor → anonimato en red

- Raspberry Pi OS → sistema base

- PiVPN → para simplificar la instalación

🧩 Pasos principales (resumen)

1. Instalar VPN

Usando PiVPN:

- instalación guiada

- elección de WireGuard

- apertura de puerto 51820 en router

2. Configurar DNS dinámico

Con DuckDNS:

- dominio tipo:

midominio.duckdns.org - script automático cada 5 minutos

3. Crear clientes

pivpn add- generas

.conf - escaneas QR con el móvil

4. Instalar Tor

sudo apt install torConfigurar /etc/tor/torrc:

TransPort 0.0.0.0:9040

DNSPort 0.0.0.0:5353

AutomapHostsOnResolve 1

VirtualAddrNetworkIPv4 10.192.0.0/105. Redirigir tráfico VPN a Tor

Con iptables:

iptables -t nat -A PREROUTING -i wg0 -p tcp -j REDIRECT --to-ports 9040

iptables -t nat -A PREROUTING -i wg0 -p udp --dport 53 -j REDIRECT --to-ports 53536. Crear modo ON/OFF (la magia)

Activar Tor

sudo ~/tor-on.shDesactivar Tor

sudo ~/tor-off.shIncluyendo limpieza de conexiones:

conntrack -F👉 Esto evita tener que reiniciar la Raspberry

🧪 Comprobación

Para verificar Tor:

👉 https://check.torproject.org

Si ves:

“This browser is configured to use Tor”

✔️ Todo correcto

⚠️ Cosas importantes

- Tor es lento (normal)

- algunas webs bloquean Tor

- no es anonimato total si haces login

🎯 Conclusión

He pasado de:

👉 no tener control sobre mi red

a tener:

- 🔐 mi propia VPN

- 🧅 salida opcional por Tor

- 🌍 acceso remoto seguro

- ⚙️ control total

Todo con una Raspberry Pi 3.

Y lo mejor:

👉 con un simple comando puedo decidir cómo navego.

💡 Próximos pasos

- kill switch

- múltiples clientes con diferentes rutas

- VPS para IP de otros países

🧠 Reflexión final

No es solo privacidad.

Es control sobre tu propia conexión.

Y eso, hoy en día, vale mucho.